文章导读

你以为最新的Intel处理器已经足够安全?当第11代至第14代Core芯片都在标榜硬件级防护时,清华团队却在BTB缓存层发现了一个致命漏洞。这个名为OCCUPY+PROBE的攻击不仅绕过了所有硬件隔离机制,还能以指令级精度窥探内核分支指令。最令人震惊的是,研究团队用它成功提取了Linux内核的RSA私钥,准确率高达98%。但这仅仅是开始——当侧信道攻击遇上无权限中断控制,你的系统防护还能相信谁?

— 内容由好学术AI分析文章内容生成,仅供参考。

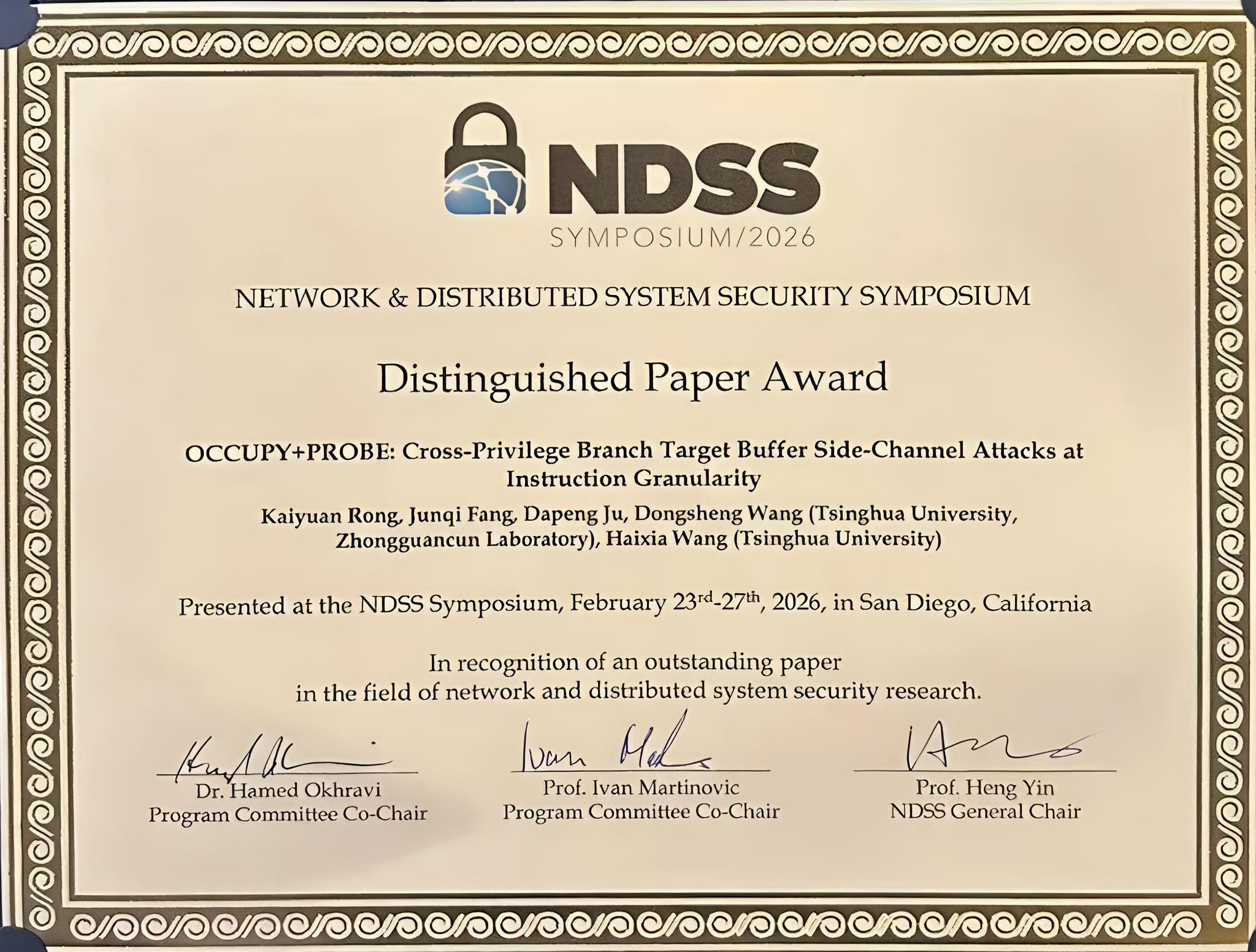

近日,第三十三届网络与分布式系统安全研讨会(NDSS)在美国圣迭戈举行。清华大学计算机系高性能计算研究所2022级博士生融凯源和2024级博士生方骏祺(导师为汪东升教授)发表的论文“OCCUPY+PROBE:指令粒度的、跨权限域的分支目标缓冲器侧信道攻击”(OCCUPY+PROBE: Cross-Privilege Branch Target Buffer Side-Channel Attacks at Instruction Granularity)获得杰出论文奖(Distinguished Paper Award),同时被大会录用并收录至会议论文集。

获奖证书

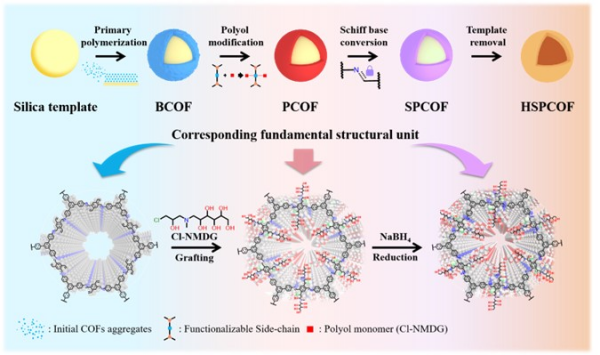

这一获奖论文通过对Intel Core第9代至第14代处理器的分支目标缓冲器(Branch Target Buffer, BTB)进行逆向分析,揭示了该部件更新机制中存在的安全隐患,并提出一种新型侧信道OCCUPY+PROBE。该侧信道可在用户空间检测内核分支指令是否发生跳转(Taken or not)从而导致泄露私密数据。与现有BTB侧信道攻击相比,OCCUPY+PROBE可以绕过第11代至第14代Intel Core处理器BTB中引入的硬件隔离机制,同时具有目前最高的空间分辨率,能够实现指令级别的细粒度攻击。

研究团队将OCCUPY+PROBE侧信道与无权限中断控制技术结合,成功提取了Linux Kernel Crypto API的RSA私钥,恢复准确率达到98%。此外,OCCUPY+PROBE可以在第11代Core处理器上有效攻破内核地址空间随机化保护机制(KASLR),充分展示了其在真实应用场景中的实际威胁。

NDSS是网络和系统安全领域的四大顶级会议之一,是中国计算机学会(CCF)推荐的A类会议,至今已举办三十三届。

供稿:计算机系

编辑:李华山

审核:郭玲

© 版权声明

本文由分享者转载或发布,内容仅供学习和交流,版权归原文作者所有。如有侵权,请留言联系更正或删除。

KASLR都能破,那普通用户还有啥安全感…

之前搞过侧信道实验,光环境噪声就调了俩礼拜,清华这98%准确率真离谱

说白了就是BTB隔离形同虚设呗?

这攻击手法太狠了,Intel估计又得连夜打补丁😂